麒麟服务器-配置漏洞在线更新(CVE)

漏洞平台

- 国家信息安全漏洞共享平台:https://www.cnvd.org.cn/flaw/list

- 麒麟安全漏洞管理平台:https://support.kylinos.cn/#/security/cve

麒麟软件服务器操作系统使用 yum/dnf 来管理软件包,两个软件包管理都有更新通知的概念,在软件仓库中存储着名为updateinfo.xml的文件来存储软件的更新通知,更新通知只是修复特定问题的软件包的集合;

一、添加updateinfo源

-

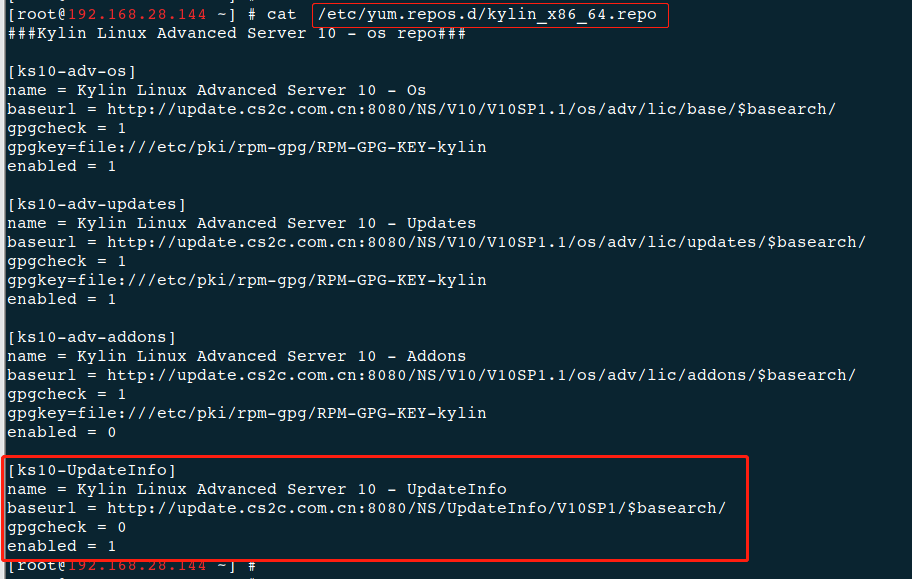

编辑源文件

vim /etc/yum.repo.d/kylin_x86_64.repo,添加以下内容,添加完成后效果如图所示: -

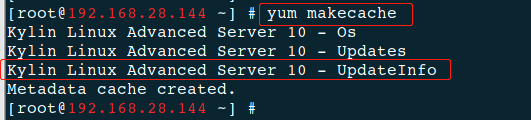

更新缓存:通过

yum makecache命令更新缓存

[ky10-UpdateInfo]

name=Kylin Linux Advanced Server 10 - UpdateInfo

baseurl=http://update.cs2c.com.cn:8080/NS/UpdateInfo/V10SP1/$basearch/

gpgcheck=0

enable=1如果是SP2,将上面baseurl的V10SP1修改成V10SP2即可,SP3也是一样修复。

二、查询系统漏洞信息

-

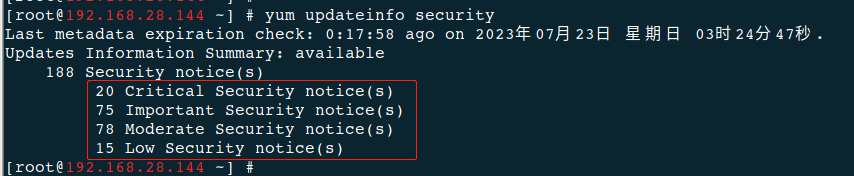

查询系统漏洞信息

yum updateinfo security

上图显示有

20个高危漏洞、75个较高风险漏洞、78个中危漏洞和15个低危漏洞;系统漏洞更新根据CVE的通用漏洞评估方法(CVSS3)的评分,将安全更新分为以下四个等级:

- Critical:高风险,必须更新;

- Important:较高风险,强烈建议更新;

- Moderate:中等风险,推荐更新;

- Low:低风险,可选更新

-

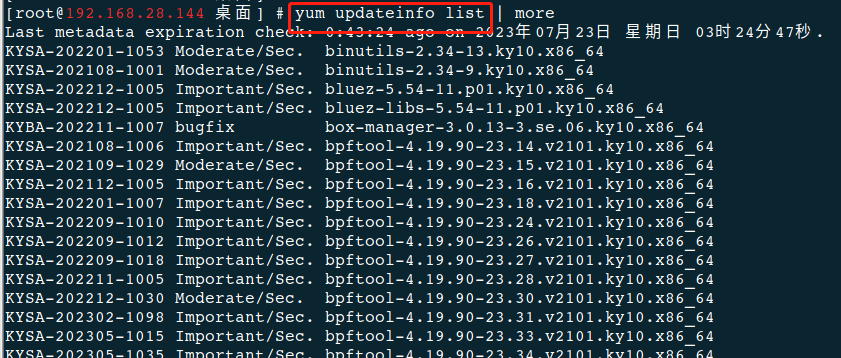

查询当前可用的安全更新列表

yum updateinfo list

-

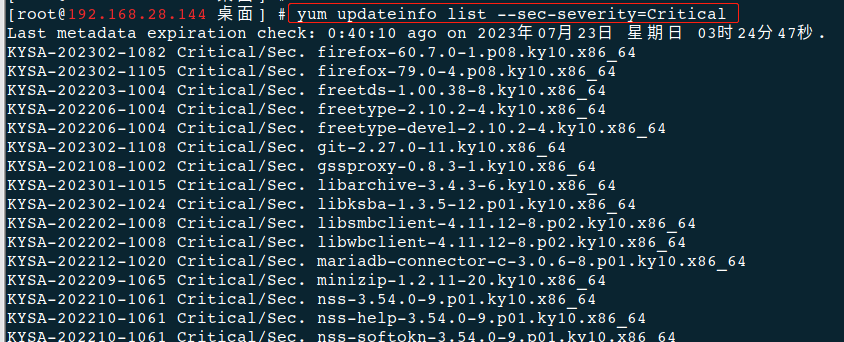

查看高危漏洞列表

- 通过麒麟安全ID号显示

yum updateinfo list --sec-severity=Critical

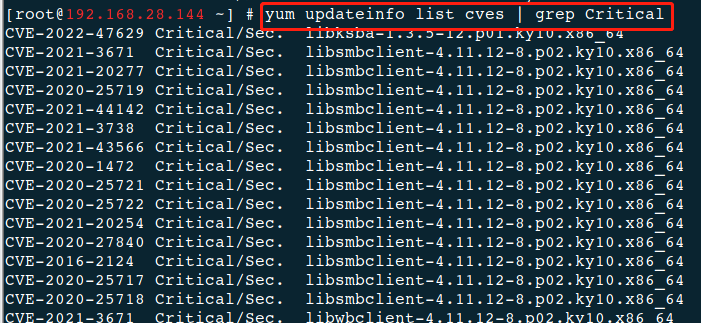

- 通过CVE号显示

yum updateinfo list cves | grep Critical

- 通过麒麟安全ID号显示

-

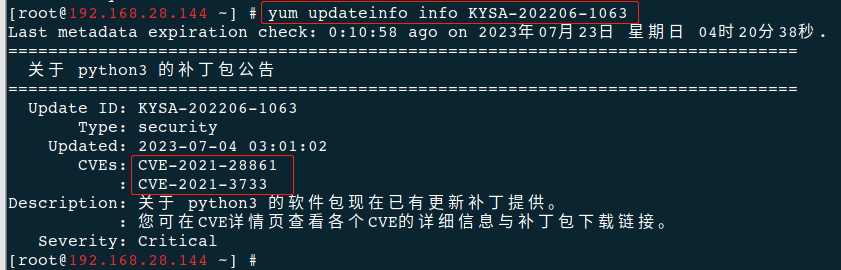

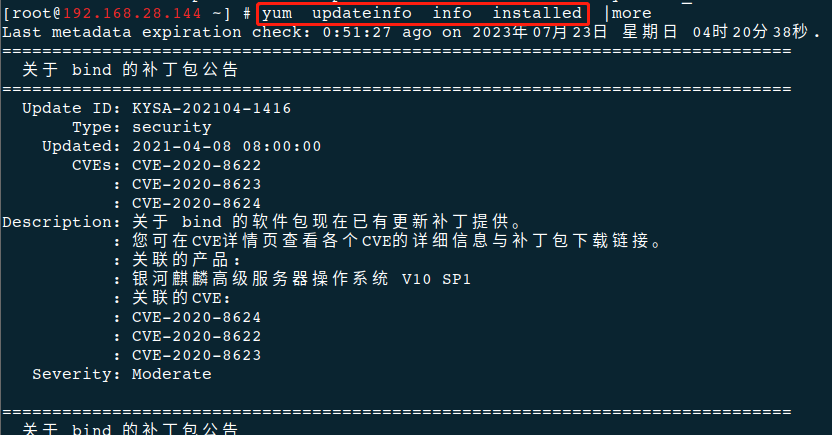

通过麒麟安全ID号查看具体的漏洞信息,麒麟安全ID可包含多个CVE,如下图:

yum updateinfo info KYSA-202206-1063

-

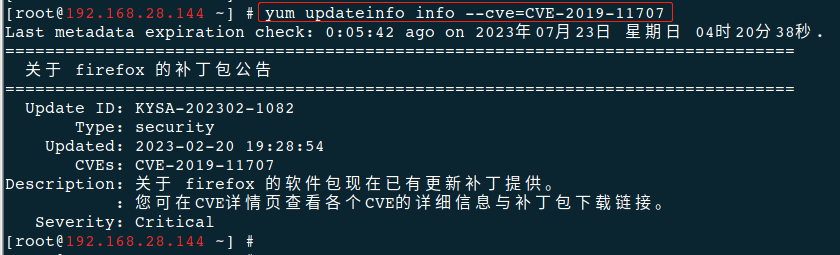

通过CVE号查看具体的漏洞信息

yum updateinfo info --cve=CVE-2019-11707

-

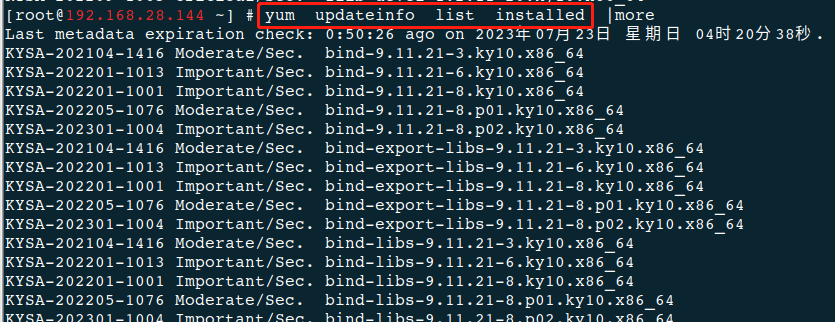

查询已安装的安全更新的列表及详情

yum updateinfo list installed

yum updateinfo info installed

三、使用以下命令进行安全漏洞的修复(更新漏洞补丁前,请注意备份系统)

-

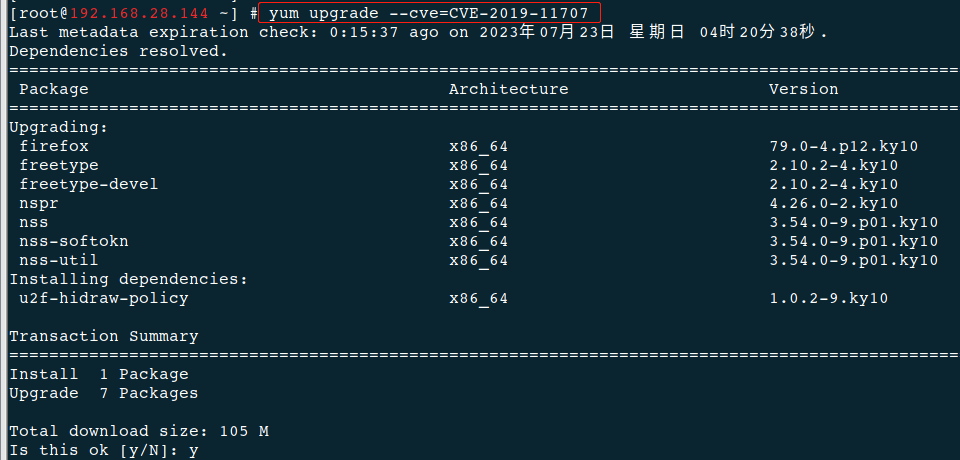

通过指定的CVE号进行修复

yum upgrade --cve=CVE-2019-11707

-

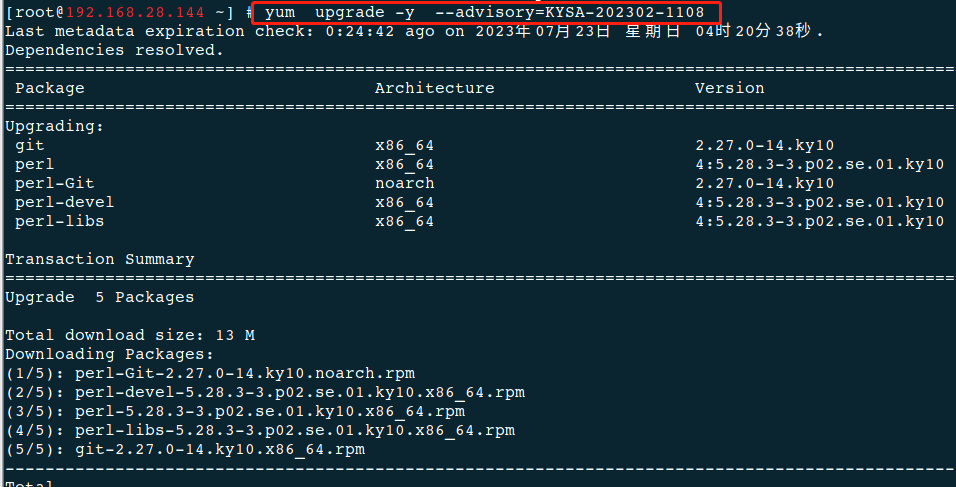

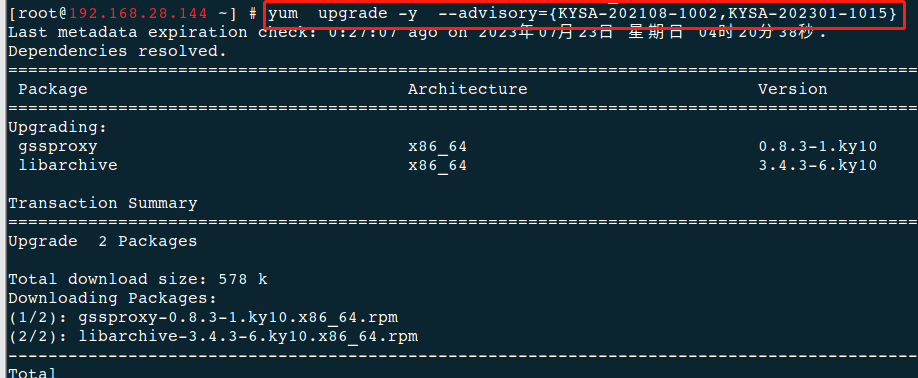

通过麒麟安全ID号进行修复

yum upgrade --advisory=KYSA-202302-1108

也可以多个ID号一起进行修复,用逗号隔开,如下图:

-

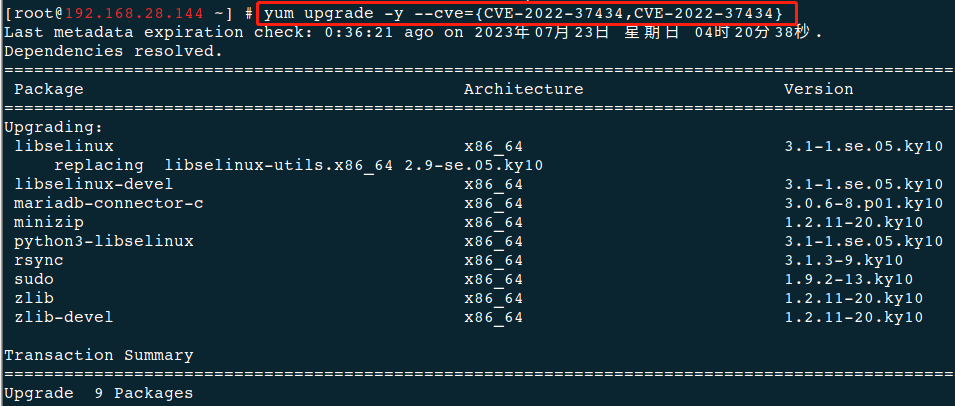

通过CVE号进行修复,也可以多个CVE一起修复

yum upgrade --cve=CVE-2022-37434

-

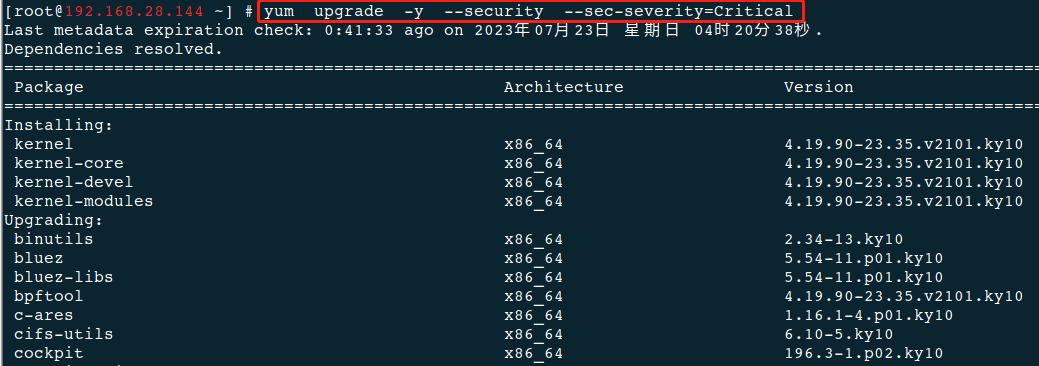

通过指定安全级别进行修复(注意:该方法可能会更新很多软件包,包括内核包,提前做好系统备份和回退方案)

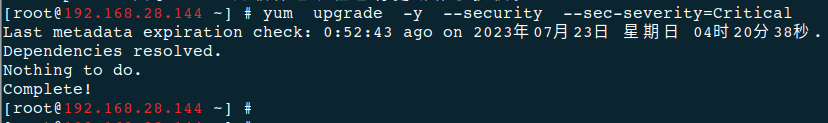

yum upgrade --security --sec-severity=Critical

修复后,再查询已经查找不到相关高危漏洞了:

-

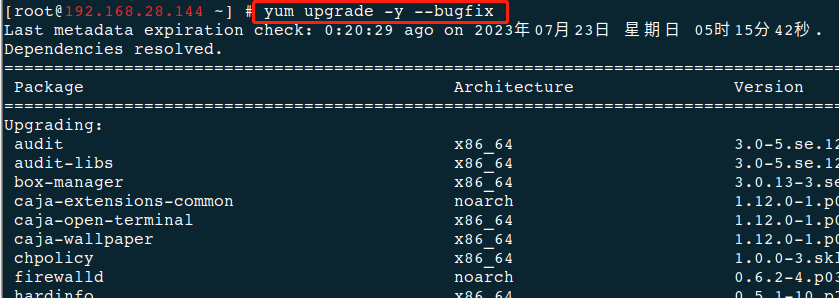

修复bugfix类型的补丁(注意:该方法可能会更新很多软件包,包括内核包,提前做好系统备份和回退方案)

yum upgrade --bugfix

四、离线安装

-

根据

安全公告编号离线安装此安全公告涉及的所有更新包- 下载补丁包:

#创建目录 mkdir packets #将补丁包下载至当前目录下的packets目录中。 yum update --downloadonly --downloaddir=./packets --advisory KYSA-202106-1004 - 将packets文件夹拷贝至需要更新的服务器中

- 进入目录:

cd packets/ - 升级软件包:

rpm -Uvh *.rpm

- 下载补丁包:

-

根据

CVE编号离线安装此安全公告涉及的所有更新包- 下载补丁包:

#创建目录 mkdir packets #将补丁包下载至当前目录下的packets目录中。 yum update --downloadonly --downloaddir=./packets --cve CVE-2021-41617 - 将packets文件夹拷贝至需要更新的服务器中

- 进入目录:

cd packets/ - 升级软件包:

rpm -Uvh *.rpm

- 下载补丁包:

其他说明

Bugfix 和 Security 是更新通知中两种常见的类型,它们分别针对不同的问题:

Bugfix 更新

- 定义:修复软件包中存在的功能性问题,例如崩溃、性能问题、逻辑错误等。

- 目标:提高软件的稳定性、可靠性和性能。

- 示例:修复某个应用程序无法保存设置的问题。

- 优先级:通常优先级较低,但建议在测试后应用。

Security 更新

- 定义:修复软件包中存在的安全漏洞,例如远程代码执行、权限提升、信息泄露等。

- 目标:防止系统被攻击,保护数据和系统的安全性。

- 示例:修复一个允许攻击者通过网络请求执行任意代码的漏洞。

- 优先级:优先级高,应尽快应用。